Structure rubric : cadre · faits · lien projet pro · compétences · conclusion.

Le 4 novembre 2025, j'ai assisté à l'e-Session « Cyber Sécurité » donnée par Mme Cynthia Collinet de Red System sur Microsoft Teams Live. La conférence était proposée par la coordinatrice de la section TI de l'EPHEC, Mme Virginie Van den Schrieck, et explicitement valorisable dans le cadre du portfolio. Initialement destinée aux étudiants eBusiness 1eB LLN et WLW dans le cadre du cours de Traitement de l'info, elle était ouverte à tous les étudiants intéressés par la cybersécurité appliquée.

[02]

Faits — ce qui a été réalisé

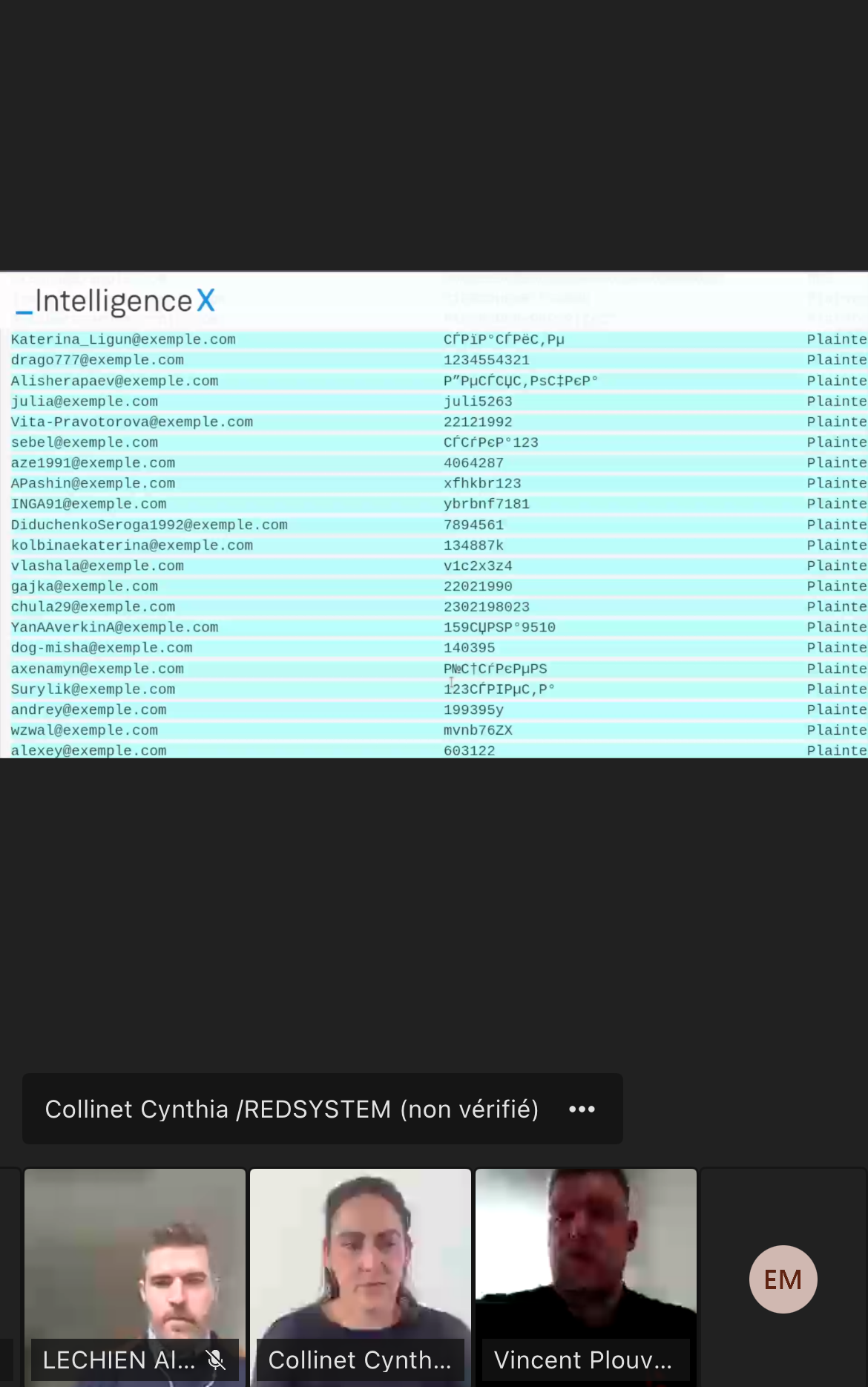

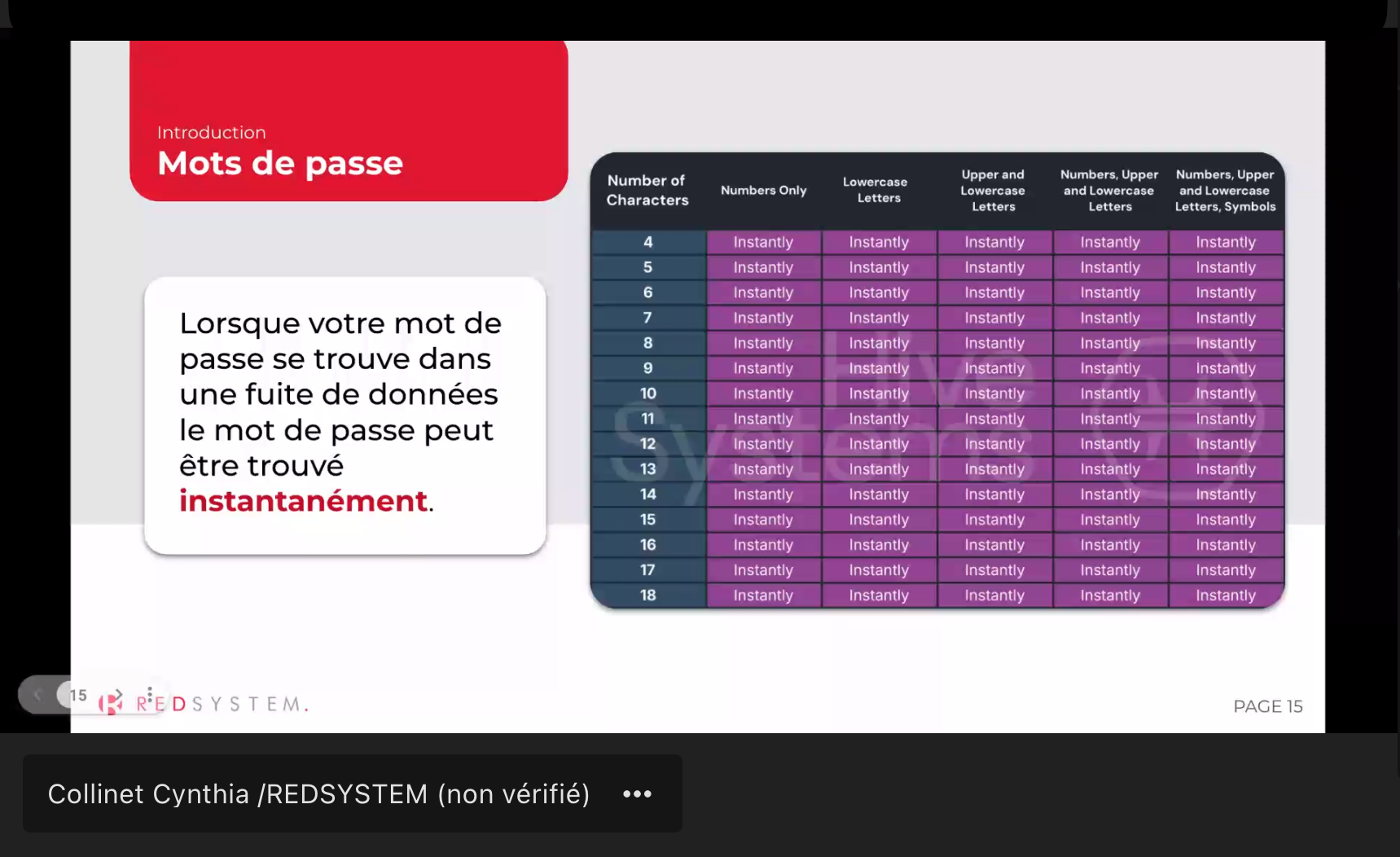

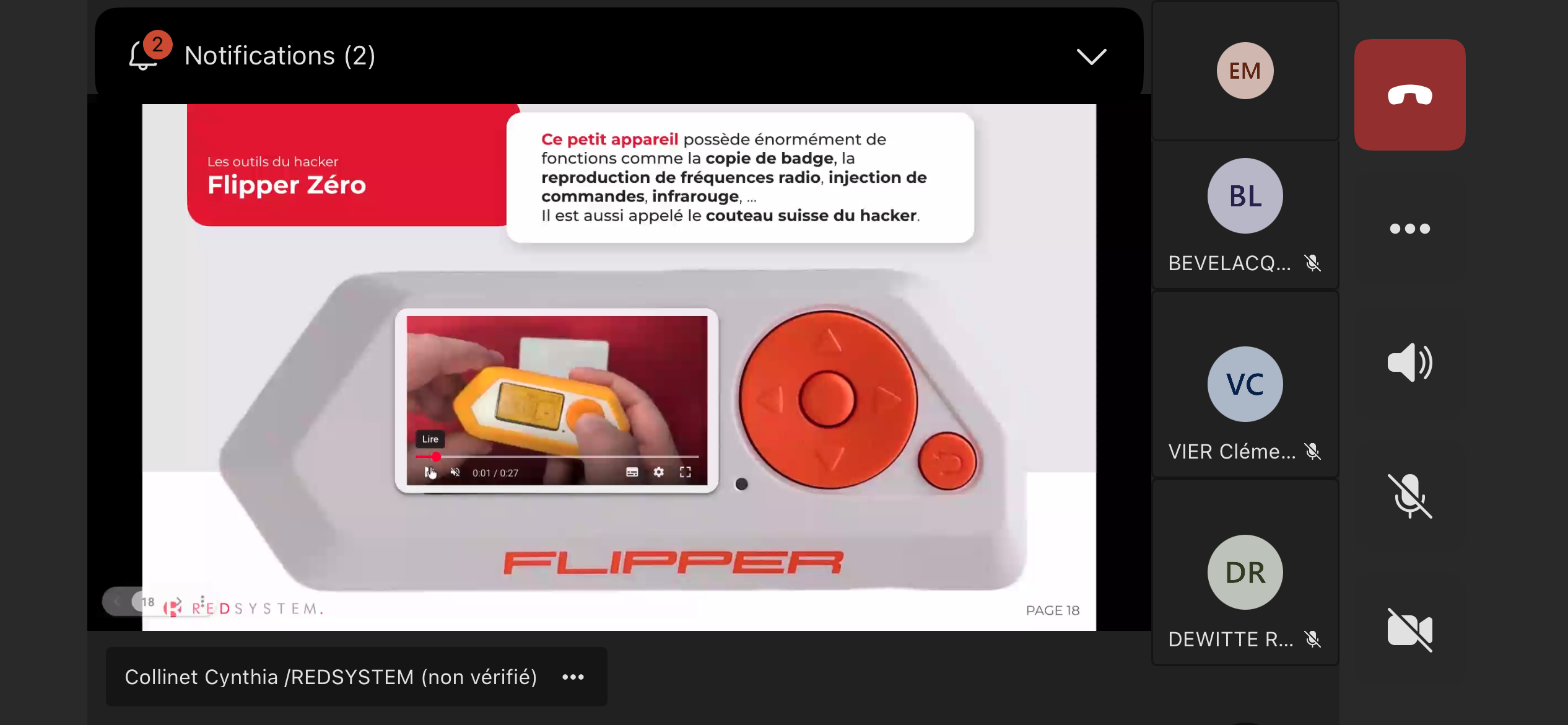

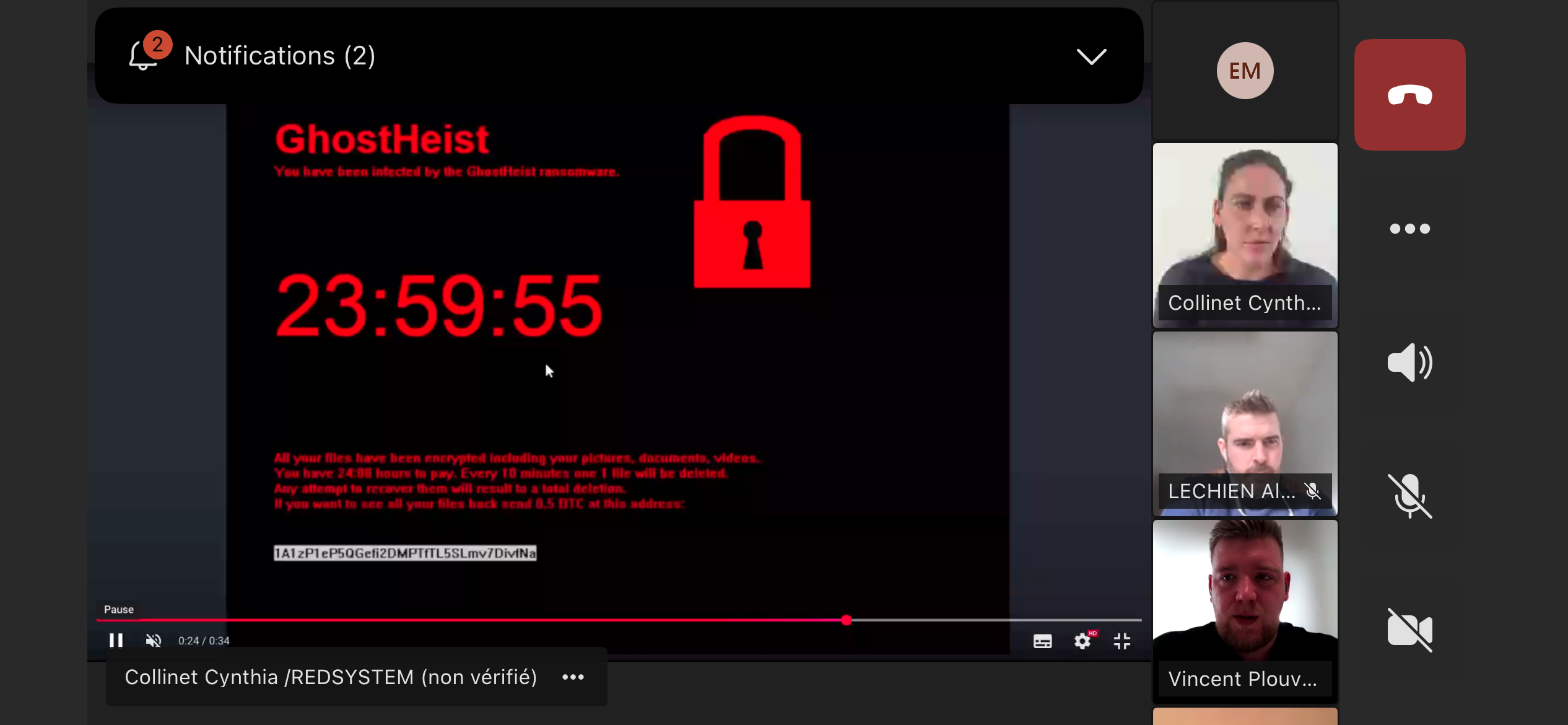

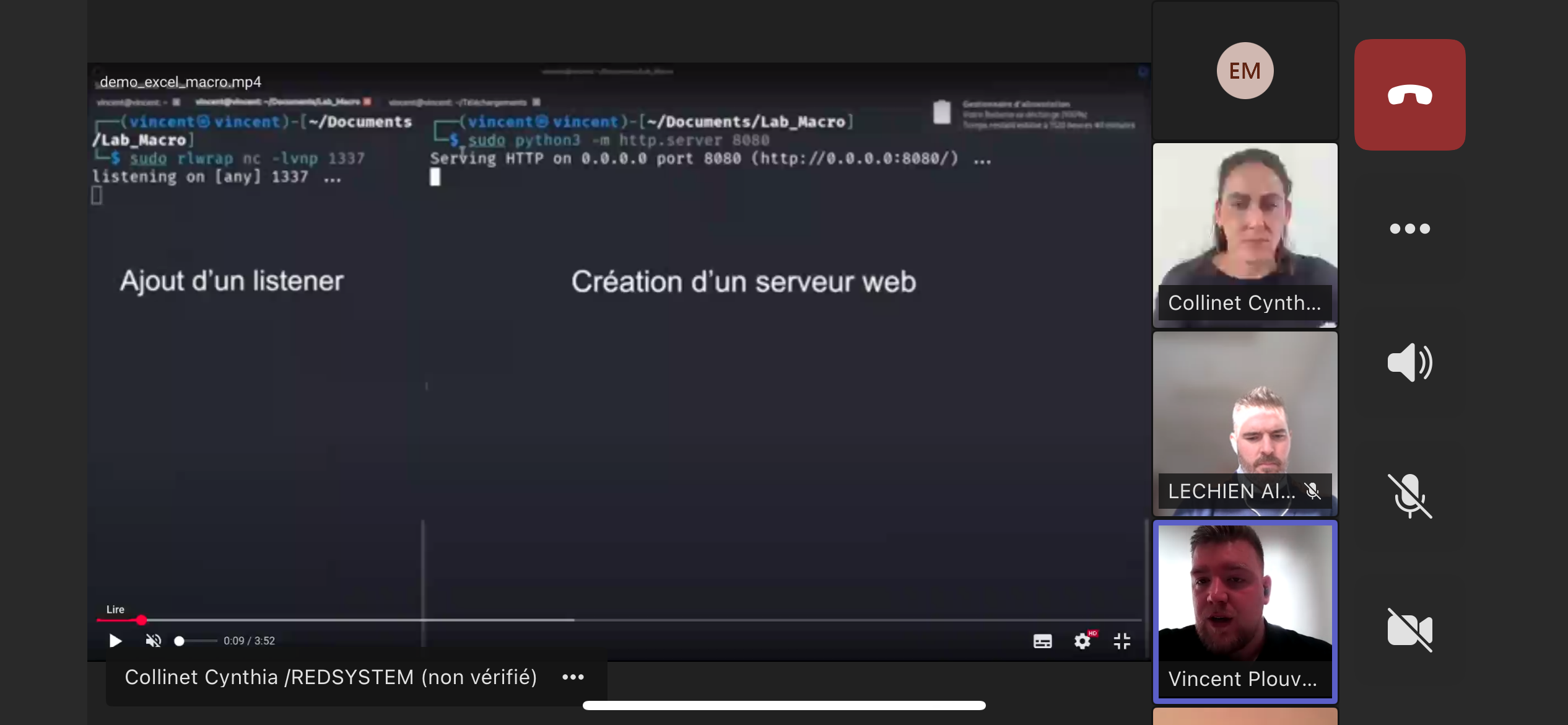

La session, animée par Cynthia Collinet (Red System), couvrait un panorama des menaces actuelles visant un utilisateur professionnel. Au programme : (1) les fuites de données et les bases publiques type IntelligenceX, qui rendent un mot de passe compromis cassable instantanément quelle que soit sa complexité — couplé à une démo d'attaque par force brute sur des mots de passe simples ; (2) une démo d'attaque par macro Excel malveillante déclenchant un reverse shell (listener `nc -lvnp 1337` côté attaquant + serveur web Python en parallèle) ; (3) les outils physiques du hacker : le Flipper Zero (copie de badges RFID, capture de fréquences radio, IR), et surtout le câble OMG — un câble USB indiscernable d'un câble standard mais embarquant keylogger et serveur web ; (4) une démo de ransomware (GhostHeist) avec compte à rebours et rançon en bitcoin ; (5) l'IA au service de la cybercriminalité : deepfake vidéo, clonage vocal, appels frauduleux indétectables. Format mixte : slides théoriques + démos vidéo concrètes.

[03]

Lien avec mon projet professionnel

Plusieurs points touchent directement mon stage en infrastructure VoIP et mon futur métier de technicien IT : l'hygiène d'authentification sur les équipements télécoms et serveurs (rotation, gestionnaire, MFA) ; la sensibilisation des utilisateurs aux pièces jointes Office piégées, qui restent un vecteur d'attaque massif en PME ; et la vigilance face aux outils physiques type Flipper Zero ou câble OMG, qui menacent autant les badges d'accès que les postes de travail laissés sans surveillance. Un technicien IT n'a pas le luxe d'ignorer ces menaces — il en est souvent la première ligne de défense.

Plutôt qu'une nouvelle compétence technique, cette session a approfondi ma culture cyber sur des sujets que je connaissais en surface. J'ai consolidé mes repères sur les vecteurs d'attaque (macros Office, ingénierie sociale par pièce jointe, force brute), pris conscience de la dimension physique de la sécurité (Flipper Zero, câble OMG indiscernable d'un USB standard contenant keylogger + serveur web), et mis à jour ma compréhension des nouvelles menaces IA (deepfakes, clonage vocal, fraude au président). C'est une mise à niveau de culture, pas une nouvelle ligne de CV — mais c'est précisément ce dont j'avais besoin pour ne pas être naïf sur le terrain.

[05]

Conclusion & perspectives

Je réinvestis ces apprentissages immédiatement : audit de mes propres mots de passe via Have I Been Pwned, activation MFA partout où c'est possible, durcissement des macros Office sur mon poste et ceux des clients que je dépanne. Plus structurellement, la session m'a donné une vision plus holistique de la sécurité — elle ne se limite pas à protéger un serveur, elle englobe l'utilisateur (ingénierie sociale via macros), le matériel (câbles malveillants type OMG), et l'infrastructure (politiques de mots de passe, MFA, hygiène d'accès). C'est exactement la posture que je veux ramener dans mon stage.